Sfrutta la potenza della Global Threat Intelligence

Rendi operativi dati e approfondimenti utilizzabili per proteggere la tua organizzazione. Anomali ThreatStream fornisce un accesso curato al più grande archivio globale di informazioni sulle minacce del settore, offrendo arricchimento, contestualizzazione e rilevamento di minacce note ed emergenti.

Trasforma immediatamente i dati grezzi in informazioni utilizzabili

Ferma gli attacchi prima che inizino. Anomali ThreatStream mette in correlazione le informazioni approfondite sulle minacce con la telemetria pertinente per prendere decisioni informate e agire con sicurezza.

Informazioni pertinenti

Entra in contatto con la comunità globale di ricercatori sulla sicurezza informatica con accesso curato a centinaia di feed diversi nel più grande archivio al mondo di informazioni sulle minacce utilizzabili.

Informazioni in tempo reale

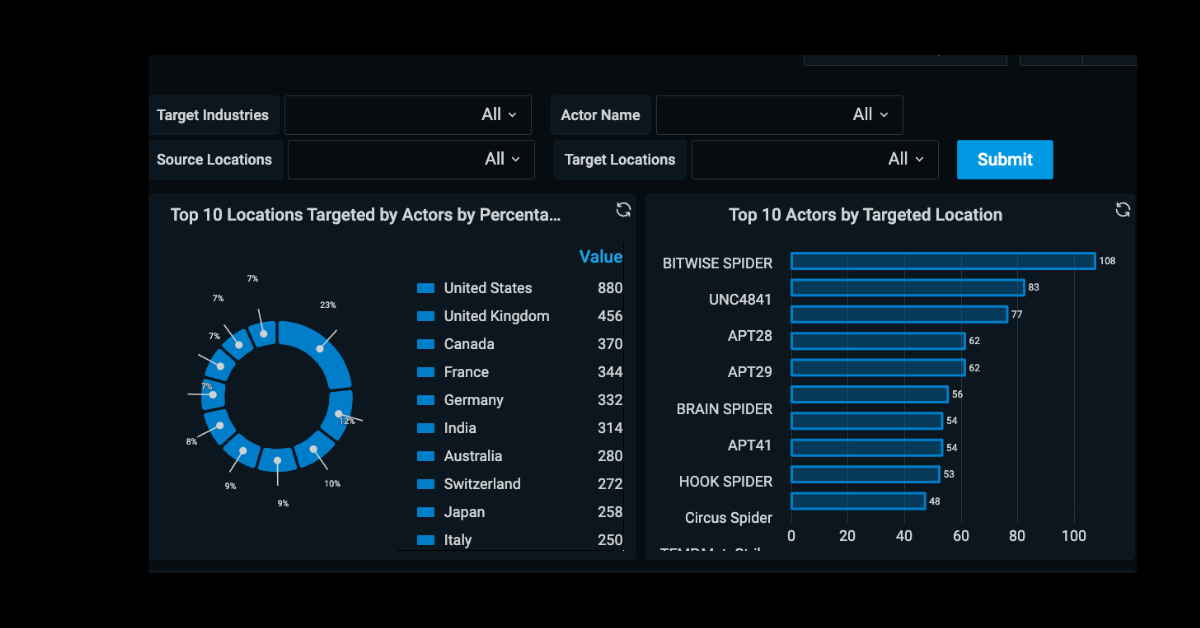

Le dashboard in tempo reale forniscono ai team di sicurezza una consapevolezza situazionale a colpo d'occhio. ThreatStream mette automaticamente in correlazione le informazioni sulle minacce con le vulnerabilità presenti nel tuo ambiente, consentendo indagini rapide e risposte efficaci.

Distribuzione automatizzata

Distribuisci automaticamente informazioni sulle minacce arricchite in tutto il tuo ecosistema di sicurezza per consentire il blocco e il monitoraggio proattivi di potenziali attacchi, rafforzare il tuo livello di sicurezza e ridurre i rischi.

Caratteristiche del prodotto

Cosa dicono le persone di Anomali

Potenzia la tua intelligence sulle minacce

Le integrazioni con i principali fornitori sono incluse in ogni abbonamento a ThreatStream e Integrator, garantendo la tua sicurezza team per accelerare i tempi di indagine e risposta, ottimizzare lo stack di sicurezza e automatizzare le operazioni SOC.

Riconosciuto come leader nella modernizzazione delle operazioni di sicurezza

Sii diverso.

Sii l'Anomali.

Sfida lo status quo con un tipo diverso di piattaforma di intelligence sulle minacce.